美国的银行安全组织Positive Technologies对美国特勤局、GRGBanking银行和主要的ATM供应商的ATM进行了测试,发现在一些特殊类型的攻击中,大多数ATM可能会在20分钟内被黑客攻击。并发表了一篇长达22页的报告,详细的介绍了他们的研究结果。

他们尝试攻击的是,寻求从ATM自动取款机获取资金或者复制用户银行卡信息的网络犯罪分子普遍使用的漏洞和技巧。

研究人员表示,在他们的调查过程中,有85%的ATM允许攻击者访问网络,通过拨出和接入网线,或者伪装无线连接和ATM通常连接到的设备就可以实现。其中27%否认设备容易受到处理中心通信欺骗的影响,58%的设备的网络组件或者服务存在漏洞,攻击者可利用这些漏洞远程控制ATM自动取款机。“这些问题会导致ATM自动取款机的安全机制被禁用甚至可以控制分配器输出钞票”,研究人员在其报告中指出。

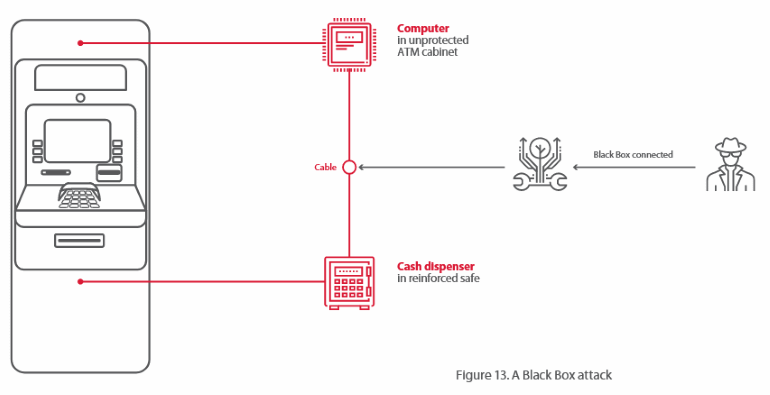

Positive Technologies的专家还表示,根据他们的测试,典型的“网络攻击”用时不会超过15分钟。但是不排除黑客寻找更加快速的方法,专家发现,攻击黑匣子“Black Box”是最快的,一般10分钟就可以攻破。他们还表示,有69%的自动取款机容易受到这种攻击,其中有19%的机器根本没有对黑匣子攻击做任何防护。

其中一次耗时最长的攻击,也产生了最有效的结果,研究人员绕过ATM的内部硬盘驱动器,并从外部驱动器启动的攻击。专家表示,他们测试的自动取款机中有92%是容易受到攻击的,原因是这些取款机没有设置BIOS密码或者使用了很容易被猜到的密码,或者没有使用磁盘数据加密。

这种攻击一般不超过20分钟,通过更改BIOS的启动顺序,可以从自己的硬盘中启动ATM,然后更改ATM的操作系统,可能会使ATM允许现金支出和忽略某些操作。

研究人员还表示,他们拦截了58%的ATM机和银行之间发送的卡片信息,在ATM内部处理时整个拦截了100%的卡片数据,比如卡片信息从读卡器传输到ATM机操作系统时。

“一般情况下,安全机制对攻击者来说只是一种麻烦:我们的测试人员几乎在所有情况下都找到了绕过防护的方法,”PT团队表示。“由于银行会在自己的ATM上使用相同的配置,因此只要破解其中一台,就可以操作所有的机器”